Últimas publicaciones

- Blog

- Twinlan

Windows Server 2012 R2 y Microsoft SQL Server 2014 se están acercando al final del ciclo de vida de soporte técnico

Esto significa que, a partir de las fechas indicadas a continuación, no estará disponible ninguna de las siguientes características:

- Blog

- Twinlan

Si más de la mitad de los sistemas de la organización no están actualizados, las probabilidades de experimentar una potencial brecha de seguridad en nuestros datos sensibles se triplica. En nuestro entorno digital en constante evolución, los atacantes siempre buscan nuevas formas de acceder a datos vulnerables. Es por ello estar actualizado es mucho más importante de lo que se pueda pensar.

Leer más: Riesgos de trabajar con sistemas sin actualizar o sin soporte

- Blog

- Twinlan

Debido al aumento de la actividad online causado la situación creada por la pandemia, se han detectado nuevas campañas activas de “Phising”, en especial contra cliente de entidades financieras, y queremos ayudarles a prevenirlas.

¿QUE ES EL PHISING?

El Phising es uno de los fraudes más usados en el mundo para conseguir datos personales y bancarios y consiste en enviar correos electrónicos o suplantar páginas web oficiales con el objetivo de conseguir información personal con un fin fraudulento.

- Blog

- Twinlan

Hace ya un tiempo que Microsoft alerta pero, en caso de desconocerlo, les informamos que a partir del próximo 13 de Octubre de 2020, las conexiones realizadas con clientes de Office 2013 no serán compatibles con los servicios de Office 365. Después de esa fecha, las conexiones desde esta versión de Office no se podrán realizar con Exchange Online , Onedrive Online y Sharepoint Online.

- Seguridad

- Twinlan

Con los recientes eventos de confinamiento y la necesidad de trabajar en equipo desde diversas ubicaciones se ha hecho patente la necesidad de aplicaciones o recursos que permitan continuar con la organización del trabajo dentro de la empresa y la fácil comunicación e interactuación entre los miembros de ésta.

Microsoft Teams concentra todo el trabajo de sus empleados en Microsoft 365 (anteriormente conocido como Office 365). Los empleados o departamentos interactúan entre ellos a través de chat, reuniones por llamada o video llamada, y gestionan sus archivos a través de aplicaciones integradas.

- Seguridad

- Twinlan

Las empresas son conscientes de la importancia de enfocar esfuerzos a la protección de sus sistemas informáticos, ya sea a través de la protección de sus redes (Firewall) o de sus equipos locales (Antivirus). Hay diversos sistemas, como los nombrados anteriormente para proteger nuestra información contra potenciales atacantes, pero son medidas insuficientes cuando algunos dispositivos de la empresa se encuentran fuera de la misma. Es aquí cuando las herramientas de seguridad de Endpoint entran en acción.

- Seguridad

- Twinlan

Con la actual situación que estamos viviendo todos, el estado de alarma provocado por el virus Covid-19 o más conocido por coronavirus, se ha incrementado la demanda y necesidad de disponer de alternativas para poder operar con todos los recursos de la empresa sin estar presencialmente en ella; es lo que se denomina trabajo en remoto o teletrabajo.

- Seguridad

- Twinlan

Resumen de filtros de correo aplicados a nuestros clientes con el servicio

Les presentamos uno de los servicios que proveemos desde Twinlan, el cual es el Gateway de Correo Electrónico.

Filtros de spam y similar

- SPAM – Elimina todos los correos los cuales el motor de búsqueda de spam, actualizado diariamente, detecta como correo spam.

- SOSPECHA de SPAM – Todos aquellos correos los cuales no han sido detectados como spam pero tienen indicio de ser posible spam, no son eliminados del sistema pero su asunto es marcado como “[Suspected Spam]”.

- Seguridad

- Twinlan

Windows 7, Windows Server 2008 y Windows Server 2008 R2 se están acercando al final del ciclo de vida de soporte técnico

Esto significa que, a partir del 14/01/2020, no estará disponible ninguna de las siguientes características:

Fin soporte Windows 7Finalización de soporte Windows 7 / Windows Server 2008

- Seguridad

- Twinlan

En próximas publicaciones, vamos a resumir el Top 5 de amenazas de seguridad a las que nos enfrentamos en este 2017 y frente a las que debemos proteger los sistemas de nuestras empresas. En este caso trataremos el tema del Malware Avanzado.

- Seguridad

- Twinlan

Seguro que todos estamos de acuerdo en que el elemento primordial para recuperar el negocio ante una situación de crisis (debida a fallos en hardware/software, error humano o ciberataques), es el BACKUP. Por ello es crítico preparar un Plan de Contingencia de Backup que nos ayude a ser conscientes de la capacidad real de la empresa para recuperar su operatividad en un periodo de tiempo aceptable. Además, es de obligado cumplimiento según la LOPD. En otras palabras, no sólo es importante saber que se realizan Backups periódicos en nuestra empresa sino también saber cuánto tiempo se tardaría en restaurar esas copias y si éstas se están haciendo correctamente. Para ello es necesario realizar periódicamente un “simulacro” de restauración de backup para asegurarnos de que todos los parámetros están controlados y dentro de nuestros estándares.

- Seguridad

- Alicia

Puede parecer un dato increíble en nuestros días, pero entorno a un 50% de las PYMES españolas no tienen definida una política de seguridad informática. Las PYMES suelen ser más vulnerables frente a problemas de seguridad informática dado que “supuestamente” no disponen internamente de los recursos o el conocimiento técnico necesarios para protegerse de forma adecuada contra ataques o contingencias. Esta falta de recursos provoca que muchas PYMES cuenten con una seguridad insuficiente o que no sepan exactamente cuáles son las medidas que deberían adoptar para estar protegidas y llevar a cabo su labor profesional de forma segura.

Leer más: Seguridad informática en las PYME, consejos de un experto

- Seguridad

- Super User

Es un hecho que los dispositivos y equipos con conexión a internet están transformando la educación de nuestros hijos. Las tablets y netbooks se están utilizando de forma cotidiana y generalizada en casi todos los cursos y ya nadie se sorprende por ello. La interacción de nuestros hijos con internet es diaria y fluída pero,

¿Es internet segura en la escuela?

- Seguridad

- Twinlan

Importancia que tiene utilizar un buen firewall

A menudo en nuestro día a día no tenemos presente el papel crucial que juega el firewall en la protección de nuestros sistemas. No es la primera vez que el IPS de los firewalls ha actuado como primera línea de defensa contra amplios ataques; Heartbleed y Shellshock fueron claros ejemplos.

Leer más: Protección del firewall frente a amenazas críticas

- Seguridad

- Twinlan

Es por todos sabido que durante años las empresas españolas han estado utilizando impunemente una gran cantidad de software sin licencia. Se calcula que hasta un 50% del software instalado en los ordenadores de la mayoría de empresas podría ser ilegal.

Leer más: El Software ilegal y los riesgos que supone para la empresa

- Casos de éxito

- Twinlan

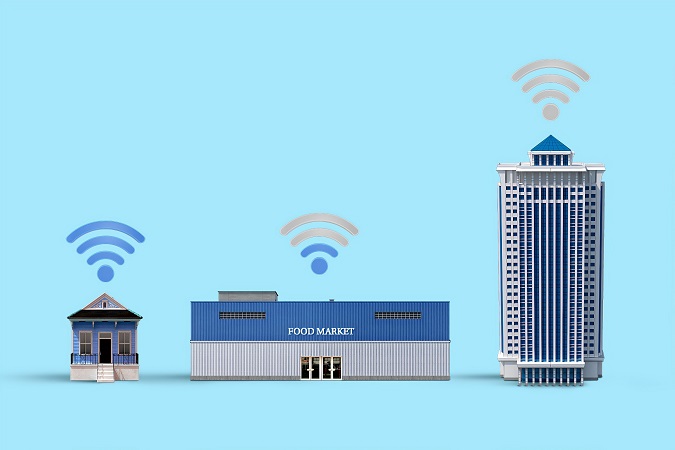

Una conocida marca del sector de la panadería en proceso de ampliar sus instalaciones nos contactó para la ampliación de su red Wi-Fi actual.

En la fábrica necesitan red inalámbrica ya que todos los pedidos se realizan mediante un software que gestiona el picking de fábrica con terminales móviles, tipo PDA. Sus recursos actuales eran insuficientes, no tenían la cobertura suficiente en toda la fábrica.

Después de realizar un estudio de cobertura, se realizó una valoración in-situ adaptada a las necesidades del cliente. Diseñamos una instalación de red con puntos de acceso Wi-Fi de alta velocidad Wave 2 de doble banda con beamforming, alimentados por POE (Power Over Ethernet), operando alguno de ellos a -18ºC en almacén frigorífico, con el fin de ofrecer la máxima cobertura en todos los escenarios posibles y permitir una mayor movilidad de los dispositivos en dicha instalación.

Ante la alta demanda en ciberseguridad, se aprovechó el proyecto para la creación de dos redes SSID independientes, segregando así la red del almacén de la de las oficinas y mejorando la seguridad de acceso, en parte también a la implementación de encriptación WPA2.

El equipo técnico de Twinlan S.L. está en constante actualización en sistemas de ciberseguridad, no dude en contactar con nosotros para la instalación de sistemas inalámbricos securizados con Firewall de capa 7 integrado.

- Casos de éxito

- Twinlan

Permitidme que hoy os presente una nueva herramienta que hemos creado en Twinlan con nuestro equipo técnico, el Twin_Monitor. Hace ya algunos años que nuestro objetivo es focalizar muchos esfuerzos en la monitorización de sistemas.

En el mes de Octubre del 2011, nuestro equipo técnico lanzó al mercado una solución empresarial en nube con diferentes servicios. Este proyecto poco a poco fue creciendo y tuvimos la necesidad imperiosa de implementar un sistema de monitorización, después de probar software de diferentes fabricantes, optamos por una plataforma Open_Source y un desarrollo propio.

- Casos de éxito

- Twinlan

El Gran Hotel La Florida 5*GL es considerado uno de los mejores resorts urbanos de lujo gracias a su privilegiada ubicación en la montaña del Tibidabo siendo en la actualidad un auténtico icono de la hostelería de Barcelona y uno de los hoteles boutique más prestigiosos de España. El hotel dispone de una gran gama de servicios, como el restaurante Barcelonas, el Café 1925, Les Terrasses Bar&Lounge, Spa de L'Occitane, entre otros.

La dirección del Hotel quería estudiar la forma de hacer más eficientes sus sistemas de la información y aumentar la productividad de sus trabajadores.

Leer más: Virtualización de puestos de trabajo con Escritorio Remoto en Hotel 5*GL

- Casos de éxito

- Super User

Disponer de un Gateway de correo soluciona los problemas de las empresas frente a la entrada masiva de spam, el phishing y la baja entregabilidad del correo.

Hoy abordaremos esta problemática que afrontan la mayoría de empresas con servidores de correo propios. Como en las películas, diremos que este artículo está “basado en hechos reales” y además ha resultado ser uno de nuestros más claros casos de éxito convirtiendo el Gateway de correo en nuestro "producto estrella".

- White Papers

- Twinlan

El Mail Exchange en Cloud de TWINLAN es un servicio de mensajería corporativa en la nube basado en Microsoft Exchange Server ( la plataforma de correo y colaboración con mayor uso en la actualidad). Este servicio permite consultar y mantener sincronizado el correo, los contactos y el calendario desde cualquier dispositivo (PC, portátil, smartphone o tablet), de forma confidencial y segura a cualquier hora del día y desde cualquier lugar.

Leer más: Descubre las ventajas de nuestro Mail Exchange en Cloud

- White Papers

- Super User

En TWINLAN creemos que es importante hacer una BREVE revisión de los tipos de malware (malicious software) que están más extendidas en la actualidad. Y digo BREVE porqué la lista podría ser infinita.

Leer más: Conoce los tipos de malware más populares en la actualidad

- White Papers

- Alicia

Windows 10 va a cumplir casi un año entre nosotros. El último sistema operativo de Microsoft está teniendo mucho más éxito que su predecesor Windows 8/8.1, quizás debido a que el gran público puede disponer de una actualización gratuita hasta Julio de este año 2016.

Leer más: Windows 10 – Error Crítico al hacer clic en Menú Inicio

- White Papers

- Twinlan

Las formas básicas del cloud computing en la actualidad son: el Cloud Público y el Cloud Privado, dándose variaciones de ambos. No siempre queda clara la diferencia entre ellos así que en este post vamos a intentar clarificar sus características.

Leer más: Conoce las diferencias entre Cloud Público y Cloud Privado

- White Papers

- Twinlan

Daniel Almer, CEO de TWINLAN actuó como moderador en la conferencia “Inversiones y emprendeduría en 2016” organizada por IFF, International Investors and Founders en Barcelona a principios del presente mes de diciembre.

Leer más: Twinlan en la conferencia “Inversión y emprendeduría en 2016”

- White Papers

- Twinlan

Daniel Almer, CEO de Twinlan, acudió el 2 de diciembre junto a representantes de las principales empresas del sector, a la Jornada inaugural del eCIC Barcelona de Deloitte. Se trata de uno de los principales centros de Ciber-inteligencia de Europa que tiene como misión completar la oferta de servicios de Deloitte, que ya es un referente a nivel internacional en el ámbito de seguridad.

- White Papers

- Twinlan

¿Es legal enviar datos privados a un servidor ubicado en los USA?

Desde TWINLAN queremos analizar la polémica desatada por la reciente publicación de El Confidencial titulada “Ultimátum de la AEPD a empresas españolas: prohibido usar Dropbox o Google Apps“ para ver qué hay de cierto en esta afirmación tan categórica y cuál va a ser el impacto en las empresas que utilizan este tipo de plataformas tecnológicas en su actividad profesional.

- White Papers

- Twinlan

En los pasados años se observada un aumento de la utilización del CLOUD por parte de las empresas.

Esta tendencia podría llevarnos a esperar una migración en masa de la mayoría de aplicaciones y datos de las empresas al CLOUD en 2016, pero sin embargo no va a ser así hasta que mejoren algunos aspectos que preocupan mucho a los usuarios, como la seguridad.

- Ya te lo dije

- Super User

Alarma frente a infecciones por el Ransomware Locky. Los últimos días está recibiendo un correo electrónico que parece de Endesa y trata de una factura electrónica de importe elevado, generando la curiosidad del usuario. Cuando éste accede al enlace para ver el detalle de la factura se descarga inevitablemente el virus en el equipo. Este virus es el Ransomware Locky que actúa bloqueando los archivos personales de los usuarios de ordenadores y les pide el pago de un rescate para recuperarlos.

Leer más: Virus disfrazado de factura de endesa, el Ransomware Locky

- Ya te lo dije

- Twinlan

El equipo técnico de TWINLAN ha detectado una nueva oleada de mensajes de spam que están distribuyendo un virus a través de un email que simula la recogida de un paquete por parte de Correos. La interfaz es muy realista y puede darnos confianza inicialmente hasta llegar a creer que realmente se trata del organismo que suplanta, pero ante la duda es mejor contactar con el organismo. Otro virus muy similar que también ha causado daños es el conocido “Virus de la Policía” que actúa de forma similar.

Leer más: Atención: Virus camuflados en emails que suplantan a entidades oficiales como correos